Autor:

John Pratt

Loomise Kuupäev:

13 Veebruar 2021

Värskenduse Kuupäev:

1 Juuli 2024

Sisu

Alguses, "vanadel headel aegadel", kasutati häkkimist peamiselt süsteemide ja üldiselt IKT kohta lisateabe saamiseks. Viimasel ajal on häkkimine saanud tumedama varjundi, tänu mõnele filmi pahalasele. Paljud ettevõtted kasutavad häkkerid, et testida oma süsteemide tugevusi ja nõrkusi. Need häkkerid teavad, millal lõpetada, ja nende loodud positiivne enesekindlus teenib neile heldet palka. Kui olete valmis sukelduma ja seda kunsti valdama, jagame alustamiseks paar näpunäidet!

Astuda

1. osa 2-st: Enne kui hakkate häkkima

Õppige programmeerimiskeelt. Te ei tohiks piirduda konkreetse keelega, kuid seal on mitmeid juhiseid.

Õppige programmeerimiskeelt. Te ei tohiks piirduda konkreetse keelega, kuid seal on mitmeid juhiseid. - C on keel, millega Unix on üles ehitatud. See õpetab sind (nagu ka kokkupanek) midagi väga olulist häkkimisel: kuidas arvutimälu töötab.

- Python või Ruby on võimsamad skriptikeeled, mida saab kasutada erinevate ülesannete automatiseerimiseks.

- Perl on ka üsna hea valik, samas kui PHP on väärt õppimist, kuna enamik veebirakendusi seda kasutab.

- Bashi skriptimine on kohustuslik. See on vajalik Unixi / Linuxi süsteemide hõlpsaks manipuleerimiseks - kirjutage skriptid, mis teevad teie jaoks suurema osa tööst.

- Assamblee keel või kokkupanek on midagi, mida peaksite teadma. See on vaikekeel, mida teie protsessor mõistab, ja sellel on mitu variatsiooni. Lõppkokkuvõttes tõlgendatakse kõiki programme kokkuvõtetena. Programmi ei saa tegelikult kasutada, kui te ei tunne assambleed.

Teadke, mis on teie eesmärk. Teabe kogumise protseduuri nimetatakse loendiks. Mida rohkem teate ette, seda vähem üllatusi kohtate.

Teadke, mis on teie eesmärk. Teabe kogumise protseduuri nimetatakse loendiks. Mida rohkem teate ette, seda vähem üllatusi kohtate.

2. osa 2: häkkimine

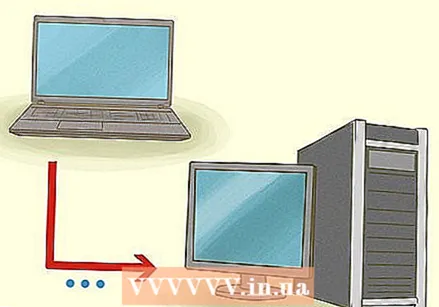

Kasutage käskude jaoks terminali * nix. Cygwini abil saate Windowsis jäljendada * nixi. Eelkõige kasutab Nmap Windowsi käitamiseks WinPCapi ja ei vaja Cygwini. Kuid Nmap ei tööta Windowsi süsteemides toores pistikupesade puudumise tõttu. Kaaluge ka Linuxi või BSD kasutamist, kuna need on paindlikumad. Enamikel Linuxi distributsioonidel on palju kasulikke tööriistu.

Kasutage käskude jaoks terminali * nix. Cygwini abil saate Windowsis jäljendada * nixi. Eelkõige kasutab Nmap Windowsi käitamiseks WinPCapi ja ei vaja Cygwini. Kuid Nmap ei tööta Windowsi süsteemides toores pistikupesade puudumise tõttu. Kaaluge ka Linuxi või BSD kasutamist, kuna need on paindlikumad. Enamikel Linuxi distributsioonidel on palju kasulikke tööriistu.  Kõigepealt veenduge, et teie enda masin on ohutu. Mõistke kõiki levinud tehnikaid enda kaitsmiseks.Alustage põhitõdedest - veenduge, et teil oleks sihtmärgi ründamiseks luba: rünnake lihtsalt oma võrku, küsige kirjalikult luba või looge oma testikeskkond virtuaalsete masinatega. Süsteemi ründamine, sõltumata selle sisust, on ebaseaduslik ja sellega saate kindlasti hätta jääda.

Kõigepealt veenduge, et teie enda masin on ohutu. Mõistke kõiki levinud tehnikaid enda kaitsmiseks.Alustage põhitõdedest - veenduge, et teil oleks sihtmärgi ründamiseks luba: rünnake lihtsalt oma võrku, küsige kirjalikult luba või looge oma testikeskkond virtuaalsete masinatega. Süsteemi ründamine, sõltumata selle sisust, on ebaseaduslik ja sellega saate kindlasti hätta jääda.  Pange oma eesmärk proovile. Kas pääsete juurde välisele süsteemile? Kuigi saate sihtimise aktiivsuse kontrollimiseks kasutada ping-funktsiooni (enamikul opsüsteemidel on see olemas), ei saa te alati tulemusi usaldada - see sõltub ICMP-protokollist, mida paranoiliste süsteemiadministraatorite poolt on väga lihtne keelata.

Pange oma eesmärk proovile. Kas pääsete juurde välisele süsteemile? Kuigi saate sihtimise aktiivsuse kontrollimiseks kasutada ping-funktsiooni (enamikul opsüsteemidel on see olemas), ei saa te alati tulemusi usaldada - see sõltub ICMP-protokollist, mida paranoiliste süsteemiadministraatorite poolt on väga lihtne keelata.  Tehke kindlaks, mis on opsüsteem (OS). Käivitage sadamate skannimine ja proovige käivitada pOf või nmap pordi skannimine. See annab teile ülevaate masinas avatud pordidest, operatsioonisüsteemist ja võib isegi öelda, millist tulemüüri või ruuterit kasutatakse, nii et saate koostada tegevuskava. OS-i tuvastamise saate aktiveerida, kasutades nm-parameetrit -O.

Tehke kindlaks, mis on opsüsteem (OS). Käivitage sadamate skannimine ja proovige käivitada pOf või nmap pordi skannimine. See annab teile ülevaate masinas avatud pordidest, operatsioonisüsteemist ja võib isegi öelda, millist tulemüüri või ruuterit kasutatakse, nii et saate koostada tegevuskava. OS-i tuvastamise saate aktiveerida, kasutades nm-parameetrit -O.  Leidke süsteemist tee või avatud port. Tavaliselt kasutatavad pordid, nagu FTP (21) ja HTTP (80), on sageli hästi kaitstud ja võivad olla haavatavad ainult veel avastamata ärakasutamise eest.

Leidke süsteemist tee või avatud port. Tavaliselt kasutatavad pordid, nagu FTP (21) ja HTTP (80), on sageli hästi kaitstud ja võivad olla haavatavad ainult veel avastamata ärakasutamise eest. - Proovige teisi TCP- ja UDP-porte, mis võivad olla unustatud, näiteks Telnet ja mitu UDP-porti, mis on LAN-i mängimiseks lahtiseks jäetud.

- Avatud port 22 on tavaliselt tõend selle kohta, et sihtmärgil töötab SSH-teenus (turvaline kest), mis võib mõnikord olla jõhker häkkimine.

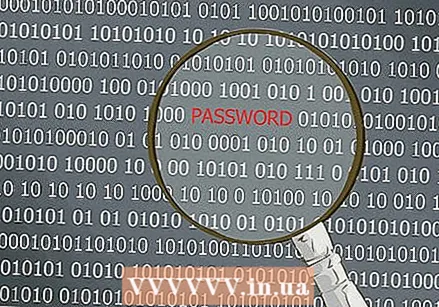

Lõhestage parool või autentimisprotseduur. Parooliga lõhkumiseks on mitu meetodit, sealhulgas toore jõud. Paroolil toore jõu vabastamine on katse leida olemasolevast toore jõu tarkvarast kõik võimalikud paroolid

Lõhestage parool või autentimisprotseduur. Parooliga lõhkumiseks on mitu meetodit, sealhulgas toore jõud. Paroolil toore jõu vabastamine on katse leida olemasolevast toore jõu tarkvarast kõik võimalikud paroolid - Kasutajatel soovitatakse sageli kasutada tugevaid paroole, nii et toores jõud võib võtta palju aega. Kuid toore jõu tehnikat on oluliselt parandatud.

- Enamik räsimisalgoritme on nõrgad ja nende nõrkuste ärakasutamise abil saate oluliselt parandada krakkimiskiirust (näiteks jagades MD5 algoritmi 1/4 osaks, mis suurendab kiirust oluliselt).

- Uuemad tehnoloogiad kasutavad graafikakaarti lisaprotsessorina - see on tuhandeid kordi kiirem.

- Samuti saate vikerkaare abil paroole võimalikult kiiresti lõhkuda. Pange tähele, et parooli lõhkumine on hea tehnika ainult siis, kui teil on juba parooli räsi olemas.

- Kõigi võimalike paroolide proovimine kaugmasinasse sisselogimisel pole hea mõte, sest sissetungimissüsteemid avastavad selle kiiresti, kuna see reostab süsteemilogisid ja kuna see võib võtta teid aastaid.

- Samuti võite veenduda, et teil on juurdunud tahvelarvuti, kuhu installite TCP-skannimise, misjärel signaal laadib selle turvalisele saidile üles. Pärast seda avatakse IP-aadress ja parool ilmub teie puhverserverile.

- Sageli on palju lihtsam leida mõni muu viis süsteemi sisenemiseks kui parooliga lõhkumine.

Veenduge, et teil oleks superkasutaja õigused. Proovige hankida juurõigused, kui sihite * nixi masinat, või administraatori õigused, kui proovite Windowsi süsteemi siseneda.

Veenduge, et teil oleks superkasutaja õigused. Proovige hankida juurõigused, kui sihite * nixi masinat, või administraatori õigused, kui proovite Windowsi süsteemi siseneda. - Suurem osa elutähtsast teabest on turvaline ja selle juurde pääsemiseks vajate teatud taseme juurdepääsu. Kõigi arvutis olevate failide vaatamiseks vajate superkasutaja õigusi - Linuxi ja BSD operatsioonisüsteemide juurkasutajaga samade õigustega kasutajakontot.

- Ruuterite jaoks on see vaikimisi "admin" konto (kui seda pole muudetud). Windowsis on see administraatori konto.

- Ühendusele juurdepääsu saamine ei tähenda, et pääsete sellele kõikjal juurde. Ainult superkasutaja, administraatori konto või juurkonto saavad seda teha.

Kasutage erinevaid trikke. Sageli nõuab superkasutaja staatuse saamine taktika kasutamist puhvri ülevoolu loomiseks, mis võib põhjustada mälu tühjendamise ja võimaldada teil koodi sisestada või ülesannet täita kõrgemal tasemel kui enne, kui teil tavaliselt on juurdepääs.

Kasutage erinevaid trikke. Sageli nõuab superkasutaja staatuse saamine taktika kasutamist puhvri ülevoolu loomiseks, mis võib põhjustada mälu tühjendamise ja võimaldada teil koodi sisestada või ülesannet täita kõrgemal tasemel kui enne, kui teil tavaliselt on juurdepääs. - Unixi-laadsetes süsteemides juhtub see siis, kui veaga tarkvara on seadnud bitile setuid, nii et programm töötab teise kasutajana (näiteks superkasutajana).

- Seda saate teha ainult siis, kui kirjutate või leiate kaitsmata programmi, mida saate nende masinas käivitada.

Loo tagauks. Kui olete süsteemi täieliku kontrolli alla võtnud, on hea veenduda, et saate tagasi tulla. Seda saate teha, luues olulise süsteemiteenuse, näiteks SSH-serveri, "tagaukse". Järgmise süsteemi täiendamise ajal võidakse teie tagauks uuesti eemaldada. Tõeliselt kogenud häkker paneks kompilaatori enda ukse taha, nii et mis tahes kompileeritud tarkvara võiks saada potentsiaalseks viisiks naasta.

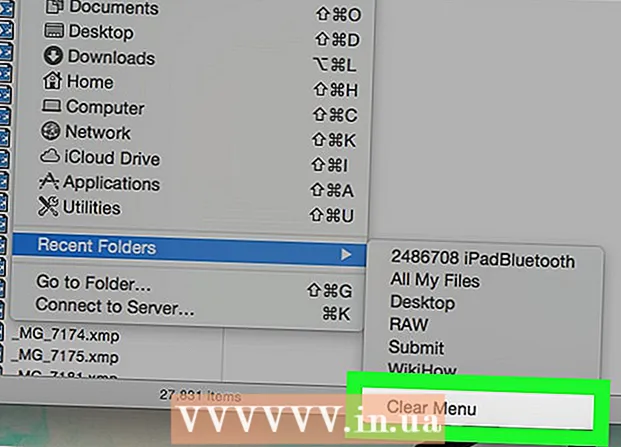

Loo tagauks. Kui olete süsteemi täieliku kontrolli alla võtnud, on hea veenduda, et saate tagasi tulla. Seda saate teha, luues olulise süsteemiteenuse, näiteks SSH-serveri, "tagaukse". Järgmise süsteemi täiendamise ajal võidakse teie tagauks uuesti eemaldada. Tõeliselt kogenud häkker paneks kompilaatori enda ukse taha, nii et mis tahes kompileeritud tarkvara võiks saada potentsiaalseks viisiks naasta.  Katke oma rajad. Ärge teavitage süsteemiadministraatoreid, et nende süsteem on rikutud. Ärge muutke veebisaiti (kui see on olemas) ja ärge looge rohkem faile kui vajate. Ärge looge uusi kasutajaid. Tegutse esimesel võimalusel. Kui olete lappinud sellise serveri nagu SSHD, veenduge, et kood sisaldab parooli. Kui keegi üritab selle parooliga sisse logida, peaks server ta sisse laskma, kuid see ei tohiks kindlasti sisaldada kriitilisi andmeid.

Katke oma rajad. Ärge teavitage süsteemiadministraatoreid, et nende süsteem on rikutud. Ärge muutke veebisaiti (kui see on olemas) ja ärge looge rohkem faile kui vajate. Ärge looge uusi kasutajaid. Tegutse esimesel võimalusel. Kui olete lappinud sellise serveri nagu SSHD, veenduge, et kood sisaldab parooli. Kui keegi üritab selle parooliga sisse logida, peaks server ta sisse laskma, kuid see ei tohiks kindlasti sisaldada kriitilisi andmeid.

Näpunäited

- Kui te pole ekspert või professionaalne häkker, nõuab nende tehnikate kasutamine tuntud ettevõtte või valitsuse arvutis probleeme. On inimesi, kes on palju teadlikumad kui sina ja kelle ülesanne on neid süsteeme kaitsta. Kui nad on teie juurde jõudnud, võivad nad enne sisseminekut jälitada sissetungijaid, et koguda süüdistavaid tõendeid. See tähendab, et võite arvata, et teil on pärast süsteemi häkkimist vaba juurdepääs, kui tegelikkuses teid jälgitakse ja teid saab igal ajal peatada.

- Häkkerid on inimesed, kes ehitasid Internetti, lõid Linuxi ja töötasid avatud lähtekoodiga tarkvara kallal. Soovitav on häkkimisest hästi aru saada, kuna see elukutse on väga austatud ja nõuab reaalses keskkonnas millegi huvitava tegemiseks palju erialaseid teadmisi.

- Pidage meeles, et kui teie sihtmärk ei püüa kõigest väest teid eemal hoida, ei saa te kunagi head. Ilmselt ei tohiks te minna üleolevaks ja arvata, et olete maailma parim. Pange see oma eesmärgiks: peate saama järjest paremaks. Iga päev, kui te pole midagi uut õppinud, on raisatud päev. Teie olete see, mis on oluline. Saage ikkagi parimaks. Ärge tehke poolt tööd, peate kõik välja käima. Nagu Yoda ütleks: "Tehke seda või ärge tehke seda. Pole proovimist."

- Kuigi on hea, et treenimiseks on seaduslikke ja ohutuid viise, on tõsi, et kui te ei võta potentsiaalselt ebaseaduslikke toiminguid, ei saa te tegelikult head. Te ei saa selles valdkonnas tegelikult kellekski saada, kui te ei otsi reaalsetest süsteemidest tõelisi probleeme, millel on reaalne oht vahele jääda. Pea seda meeles.

- Pidage meeles, et häkkimine ei tähenda arvutitesse sissemurdmist, kõrgepalgalise töökoha saamist, pettuste müüki mustal turul ja turvaliste masinate häkkimist. Sa oled siin mitte administraatori abistamiseks tema ülesandes. Sa oled siin parim saama.

- Lugege raamatuid TCP / IP-võrkudes.

- Häkkeril ja kräkkeril on suur erinevus. Kräkkerit motiveerib kurjus (peamiselt raha), häkkerid aga üritavad teavet leida ja teadmisi hankida, uurides turvalisusest mis tahes viisil mööda minnes midagi, mis ei pruugi alati olla seaduslik.

Hoiatused

- Ehkki olete kuulnud teisiti, on parem mitte aidata inimestel programme või süsteeme muuta. Seda peetakse väga nõrgaks ja see võib viia teie eemaldamiseni häkkimise kogukondadest. Kui paljastate privaatse ekspluateerimise, mille keegi on leidnud, võib temast saada teie vaenlane. Ja see inimene on ilmselt parem kui sina.

- Ärge kunagi tehke seda lihtsalt oma lõbuks. Pidage meeles, et see pole võrku sissemurdmise mäng, vaid võimas vahend maailma muutmiseks. Ärge raisake oma aega lapseliku käitumisega.

- Olge ettevaatlik, mida hakkate häkkima. Kunagi ei või teada, kas see kuulub valitsusele.

- Olge äärmiselt ettevaatlik, kui arvate, et olete leidnud tõeliselt kerge mõra või silmatorkava turvavea. Professionaalne turvamees võib proovida teid petta või jätta meepurgi teie jaoks lahti.

- Ärge kustutage terveid logifaile, ainult faili süüdistavad muudatused. Kas logifailist on varukoopia? Mis siis, kui nad lihtsalt otsivad erinevusi ja leiavad täpselt selle, mille te kustutasite? Mõelge alati hoolikalt oma tegevustele. on kõige parem kustutada logifailist meelevaldsed read, sealhulgas teie oma.

- Kui te pole oma oskustes tegelikult kindel, on parem mitte tungida ettevõtete, valitsuste või kaitsevõrgustikesse. Kuigi neil on nõrk turvalisus, on neil palju jälgi ja vahistamiseks palju raha ja ressursse. Kui leiate sellises võrgus auku, on kõige parem jätta see kogenud ja usaldusväärsele häkkerile, kes suudab selle teabega midagi head teha.

- Selle teabe väärkasutamine võib olla kuritegu nii riiklikul kui ka rahvusvahelisel tasandil. See artikkel on informatiivne ja seda tuleks kasutada ainult eetiliselt ja mitte ebaseaduslikel eesmärkidel.

- Soovimatu häkkimine kellegi teise süsteemi on ebaseaduslik, nii et ärge tehke seda ilma selle süsteemi omaniku selgesõnalise loata, mida proovite häkkida.

Vajadused

- Interneti-ühendusega (kiire) arvuti või sülearvuti.

- Puhverserver (valikuline)

- IP-skanner